北京时间5月12日,互联网上出现针对Windows操作系统的勒索软件(Wannacry)攻击案例。勒索软件利用此前披露的Windows SMB服务漏洞(对应微软漏洞公告:MS17-010)攻击手段,向终端用户进行渗透传播,并向用户勒索比特币或其他价值物。包括高校、能源等重要信息系统在内的多个国内用户受到攻击,已对我国互联网络构成较为严重的安全威胁。

一、勒索软件情况

综合CNCERT和国内网络安全企业(奇虎360公司、安天公司等)已获知的样本情况和分析结果,该勒索软件在传播时基于445端口并利用SMB服务漏洞(MS17-010),总体可以判断是由于此前“Shadow Brokers”披露漏洞攻击工具而导致的后续黑产攻击威胁。4月16日,CNCERT主办的CNVD发布《关于加强防范Windows操作系统和相关软件漏洞攻击风险的情况公告》,对影子经纪人“Shadow Brokers”披露的多款涉及Windows操作系统SMB服务的漏洞攻击工具情况进行了通报(相关工具列表如下),并对有可能产生的大规模攻击进行了预警:

表 有可能通过445端口发起攻击的漏洞攻击工具

|

|

|

|

|

SMB 和NBT漏洞,对应MS17-010漏洞,针对139和445端口发起攻击,影响范围:Windows XP, 2003, Vista, 7, Windows 8, 2008, 2008 R2

|

|

|

|

|

|

SMB服务漏洞,对应MS09-050漏洞,针对445端口

|

|

|

SMBv1服务漏洞,针对445端口,影响范围:Windows XP、 Windows server 2003,不影响windows Vista及之后的操作系统

|

|

|

|

|

|

SMBv3漏洞,对应MS17-010,针对445端口,影响范围:Windows8、Server2012

|

|

|

|

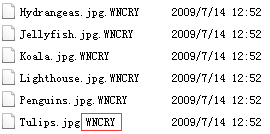

当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而对于用户主机上的重要文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,都被加密的文件后缀名被统一修改为“.WNCRY”。目前,安全业界暂未能有效破除该勒索软件的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

图 勒索软件界面图(来源:安天公司)

图 用户文件被加密(来源:安天公司)

二、应急处置措施

CNCERT已经着手对勒索软件及相关网络攻击活动进行监测,5月13日9时30分至12时,境内境外约101.1万个IP地址遭受“永恒之蓝”SMB漏洞攻击工具的攻击尝试,发起攻击尝试的IP地址(包括进行攻击尝试的主机地址以及可能已经感染蠕虫的主机地址)数量9300余个。建议广大用户及时更新Windows已发布的安全补丁更新,同时在网络边界、内部网络区域、主机资产、数据备份方面做好如下工作:

(一)关闭445等端口(其他关联端口如: 135、137、139)的外部网络访问权限,在服务器上关闭不必要的上述服务端口(具体操作请见参考链接);

(二)加强对445等端口(其他关联端口如: 135、137、139)的内部网络区域访问审计,及时发现非授权行为或潜在的攻击行为;

(三)及时更新操作系统补丁。

(四)安装并及时更新杀毒软件。

(五)不要轻易打开来源不明的电子邮件。

(六)定期在不同的存储介质上备份信息系统业务和个人数据。

CNCERT后续将密切监测和关注该勒索软件的攻击情况,同时联合安全业界对有可能出现的新的攻击传播手段、恶意样本进行跟踪防范。

附:参考链接:

http://thehackernews.com/2017/04/window-zero-day-patch.html?m=1&from=groupmessage

https://blogs.technet.microsoft.com/msrc/2017/04/14/protecting-customers-and-evaluating-risk/?from=timeline&isappinstalled=0(微软发布的官方安全公告)

http://www.cnvd.org.cn/webinfo/show/4110(CNVD安全公告)

http://www.antiy.com/response/Antiy_Wannacry_Protection_Manual/Antiy_Wannacry_Protection_Manual.html(安天防护手册)